Theo Trung tâm Giám sát an toàn không gian mạng quốc gia NCSC, trong tuần qua, các tổ chức quốc tế đã công bố và cập nhật ít nhất 720 lỗ hổng, trong đó có 77 lỗ hổng mức Cao, 67 lỗ hổng mức Trung bình, 10 lỗ hổng mức Thấp và 566 lỗ hổng chưa đánh giá. Trong đó có ít nhất 102 lỗ hổng cho phép chèn và thực thi mã lệnh.

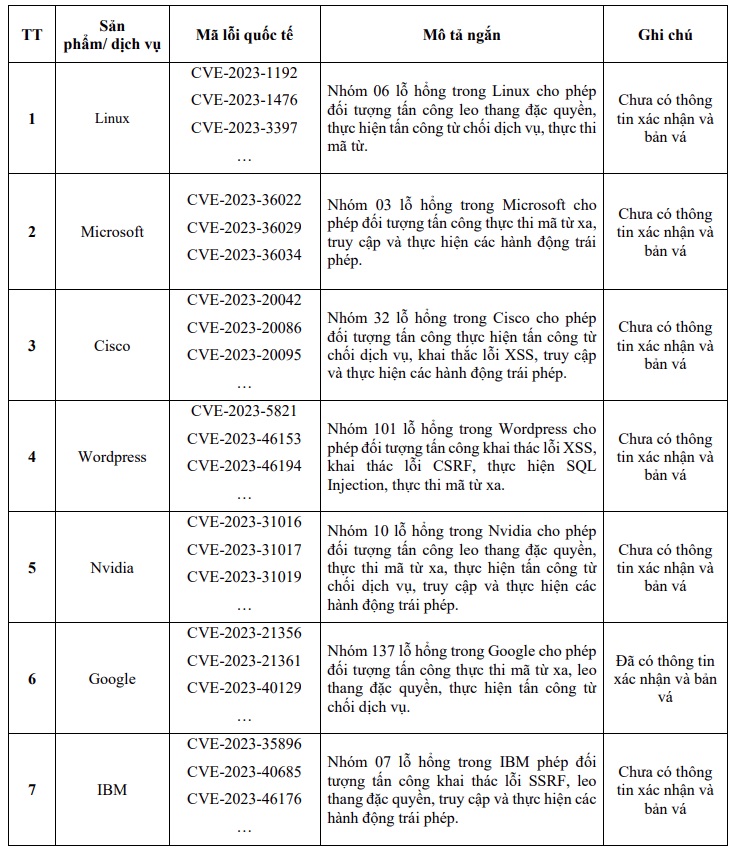

Hệ thống kỹ thuật của Cục ATTT chủ động rà quét trên không gian mạng Việt Nam, đánh giá, thống kê cho thấy có 07 lỗ hổng/nhóm lỗ hổng trên các sản phẩm, dịch vụ CNTT phổ biến, có thể gây ảnh hưởng lớn đến người dùng ở Việt Nam: Nhóm 06 lỗ hổng trong Linux, Nhóm 03 lỗ hổng trong Microsoft, Nhóm 32 lỗ hổng trong Cisco, Nhóm 101 lỗ hổng trong Wordpress, Nhóm 10 lỗ hổng trong Nvidia, Nhóm 137 lỗ hổng trong Google, Nhóm 07 lỗ hổng trong IBM.

Một số lỗ hổng trên các sản phẩm/dịch vụ phổ biến tại Việt Nam:

- Linux: CVE-2023-1192, CVE-2023-1476,…

- Microsoft: CVE-2023-36022, CVE-2023-36029,…

- Cisco: CVE-2023-20042, CVE-2023-20086,…

- Wordpress: CVE-2023-5821, CVE-2023-46153,…

- Nvidia: CVE-2023-31016, CVE-2023-31017,…

- Google: CVE-2023-21356, CVE-2023-21361,…

- IBM: CVE-2023-35896, CVE-2023-40685,…

Thông tin điểm yếu, lỗ hổng

Theo thống kê nguy cơ, các cuộc tấn công mạng vào Việt Nam của NCSC, tuần vừa qua tại Việt Nam, có rất nhiều máy chủ, thiết bị có thể trở thành nguồn phát tán tấn công DRDoS. Trong tuần có 55.896, (tăng so với tuần trước 54.241) thiết bị có khả năng bị huy động và trở thành nguồn tấn công DRDoS. Các thiết bị này đang mở sử dụng các dịch vụ NTP (123), DNS (53), Chargen (19).

Trong tuần, có 1222 trường hợp tấn công vào trang/cổng thông tin điện tử của Việt Nam: 1214 trường hợp tấn công lừa đảo (Phishing), 08 trường hợp tấn công cài cắm mã độc.

Ảnh minh họa

Về tấn công lừa đảo người dùng Việt Nam, theo ghi nhận từ NCSC, trong tuần đã có 358 phản ánh trường hợp lừa đảo do người dùng Internet Việt Nam phản ánh về Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC) qua hệ thống tại địa chỉ https://canhbao.khonggianmang.vn. Qua kiểm tra, phân tích có nhiều trường hợp lừa đảo giả mạo website của ngân hàng, các trang thương mại điện tử…

Đối với các nguy cơ, cảnh báo liên quan đến an toàn thông tin, các đơn vị cần thường xuyên cập nhật thông tin (như các chiến dịch tấn công của các nhóm APT, thông tin IoC kèm theo từng chiến dịch, điểm yếu lỗ hổng đang bị lợi dụng để khai thác…), rà soát trên các hệ thống thống thông tin để phát hiện và ngăn chặn, xử lý kịp thời.

Đối với các điểm yếu, lỗ hổng được cảnh báo, các đơn vị cần lưu ý theo dõi và cập nhật bản vá cho các lỗ hổng liên quan đến sản phẩm đang sử dụng. Ngoài ra, những đơn vị đã có tài khoản trên “Hệ thống Cảnh báo điểm yếu và rà soát lỗ hổng bảo mật tự động” tại địa chỉ https://service.khonggianmang.vn, quản trị viên có thể thêm các sản phẩm đang sử dụng để giám sát và nhận cảnh báo ngay khi có lỗ hổng mới phát sinh.

Đối với các nguy cơ về tấn công từ chối dịch vụ, tấn công web các đơn vị cần rà soát, hạn chế tối đa việc mở các cổng dịch vụ có thể bị lợi dụng để thực hiện tấn công từ chối dịch vụ; thường xuyên kiểm tra, rà soát máy chủ web để kịp thời phát hiện và xử lý nguy cơ tấn công. Bên cạnh đó, đối với các IP/tên miền được đề cập trong mục Danh sách IP/tên miền độc hại có nhiều kết nối từ Việt Nam, đơn vị cần kiểm tra và xử lý các thiết bị trong toàn bộ hệ thống mạng nếu có dấu hiệu kết nối đến các tên miền độc hại mà Cục ATTT đã chia sẻ.

Đối với các website giả mạo lừa đảo người dùng Việt Nam, các đơn vị cần chú ý quan tâm không truy cập vào các trang web được nêu để tránh nguy cơ bị tấn công lừa đảo, nâng cao nhận thức bản thân và tuyên truyền cho bạn bè, người thân và những người xung quanh tránh việc trở thành nạn nhân của những cuộc tấn công lừa đảo này.