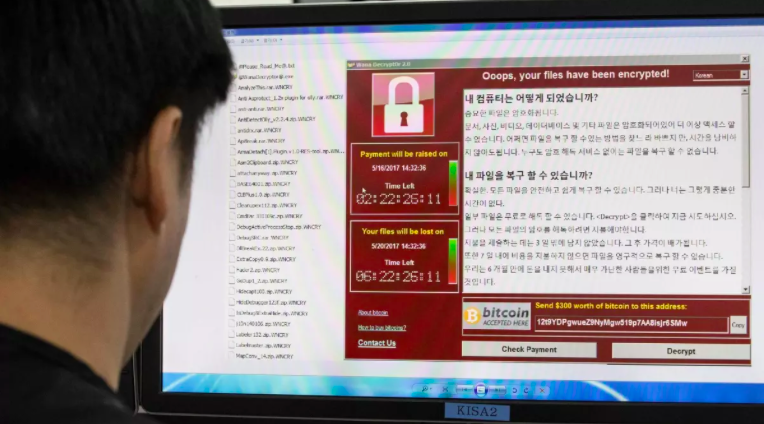

Bảng hiển thị thông báo mã độc tấn công tại Hàn Quốc. Ảnh: Yonhap

Khuyến nghị từ các chuyên gia

Các chuyên gia an ninh mạng trên thế giới đều đồng loạt đưa ra một quan điểm: Không có gì là an toàn tuyệt đối trên mạng. Cho dù khả năng phòng vệ hệ thống có ấn tượng đến đâu, một số thứ vẫn luôn có thể lọt qua. Các đường dẫn URL độc hại vẫn sẽ được nhấp vào. Phần mềm độc hại vẫn sẽ có thể bị cài đặt. Thông tin xác thực mật khẩu sẽ bị lấy trộm. Dữ liệu bí mật bị rò rỉ. Máy tính, điện thoại di động có thể bị đánh cắp. Kiểm soát an ninh thất bại là điều không thể tránh khỏi. Vậy các tổ chức cần phải làm gì để giảm thiểu mối đe dọa từ các mã độc tấn công?

Theo lời khuyên từ các chuyên gia công nghệ Kaspersky Lab, các tổ chức, đơn vị, doanh nghiệp cần phải cập nhật hệ thống điều hành và các phần mềm thường xuyên để tội phạm không thể lợi dụng lỗ hổng phầm mềm lỗi thời để truy cập. Bên cạnh đó, các công ty phải đảm bảo dữ liệu luôn được sao lưu để ngăn chặn dữ liệu bị mất, đánh cắp hoặc vô tình bị xóa. Khi sao lưu, hãy sử dụng các thiết bị bên ngoài và ngắt kết nối chúng khỏi máy tính ngay sau đó vì dữ liệu sẽ bị mã hóa nếu vẫn được kết nối với thiết bị đã nhiễm phần mềm độc hại.

Điều quan trọng nhất là phải giáo dục, nâng cao ý thức của nhân viên, tránh để nhân viên rơi vào các bẫy lừa đảo quả mạng. Một số bài học mà nhân viên có thể ghi nhớ để không thể trở thành nạn nhân của một vụ tấn công qua mạng bao gồm: không được nhấp chuột vào đường link độc hại, không được tiết lộ thông tin cá nhân, không mở những tệp tin đính kèm thư điện tử đáng ngờ, không sử dụng USB không rõ nguồn gốc và tải tệp tin ở những nguồn đăng tin cây.

Chính phủ các nước đã làm gì để ngăn chặn tình trạng tấn công mạng?

Tầm quan trọng của các chính phủ và cơ quan thực thi pháp luật trong việc ngăn chặn và bảo vệ các tổ chức, đơn vị trước tấn công bằng mã độc là không thể phủ nhận. Các cơ quan chính phủ đóng vai trò là bên cung cấp tài nguyên, hướng dẫn và hỗ trợ các doanh nghiệp, tổ chức trong trường hợp xảy ra các cuộc tấn công bằng mã độc, đồng thời hỗ trợ báo cáo sự cố để nắm rõ phạm vi tổn thất.

Điều mấu chốt cần lưu ý trong các hướng dẫn của chính phủ đối với các tổ chức, doanh nghiệp bị tấn công là hầu hết các cơ quan chính phủ đều khuyến nghị không nên trả tiền chuộc, nhấn mạnh rằng không có gì đảm bảo dữ liệu sẽ được trả lại một cách an toàn. Trong khi đó, số tiền chuộc được trả sẽ góp phần tài trợ cho các đường dây tội phạm mạng và chúng sẽ dễ dàng tiếp tục tấn công các lần tiếp theo.

Trang website giúp các nạn nhân khai báo vụ tấn công bằng mã độc. Ảnh: Trung tâm An ninh Mạng Quốc gia Anh.

Tại Mỹ, các cơ quan phụ trách an ninh mạng như CISA, NCSC đều đưa ra hướng dẫn khi một doanh nghiệp, tổ chức bị mã độc tấn công, chẳng hạn như ngắt kết nối ngay các máy tính bị nhiễm virus. Mỹ cũng đưa ra một số Đạo luật phục hồi mạng, Đạo luật Cơ sở hạ tầng năm 2022, yêu cầu một số cơ quan có thẩm quyền quốc gia tư vấn hoặc báo cáo các vụ tấn công.

Sau một loạt vụ tấn công bằng mã độc ở Mỹ nhắm vào cơ sở hạ tầng quan trọng như đường dẫn khí đốt Colonial Pipeline, mối đe dọa mã độc đã được nâng tầm sang vấn đề an ninh quốc gia. Tháng 9/2021, chính quyền Tổng thống Mỹ Joe Biden đã công bố một chiến lược bao gồm 3 bước chính để ngăn chặn các vụ tấn công bằng mã độc.

Bước đầu tiên là tìm cách phá vỡ các mạng lưới tội phạm và sàn giao dịch tiền ảo chịu trách nhiệm rửa tiền bằng mã độc. Ngày 21/9/2021, Washington đã xử phạt Suex, một sàn giao dịch tiền ảo bị nghi ngờ hỗ trợ cho các giao dịch tài chính của những kẻ tội phạm phát tán mã độc.

Bước hai, chính phủ Mỹ khuyến khích các công ty tư nhân cải thiện an ninh mạng, giúp xây dựng hệ thống phòng thủ hiệu quả, đóng vai trò quan trọng trong việc ngăn chặn phần mềm tống tiền.

Bước ba là tăng cường báo cáo sự cố các vụ tấn công bằng mã độc cho các cơ quan chính phủ, bao gồm cả cơ quan tài chính và cơ quan thực thi pháp luật. Trong vụ án triệt phá mạng lưới mã độc tấn công hàng đầu thế giới Hive, Giám đốc FBI Christopher Wray cho biết “chỉ 20% nạn nhân của Hive khai báo các cuộc tấn công của họ với chính quyền”.

Tại một số nước như Australia và Vương quốc Anh, chính phủ đã thành lập các trang website đặc biệt để người dùng có thể báo cáo các cuộc tấn công bằng mã độc.

Tại Pháp, Cơ quan An ninh mạng Quốc gia Pháp (ANSSI) đã hợp tác với Bộ Tư pháp nước này để xuất bản hướng dẫn toàn diện về mã độc. Hướng dẫn bao gồm các khuyến nghị về cách tăng cường khả năng phòng thủ của bạn và ứng phó với một cuộc tấn công, cũng như những việc cần làm sau khi bị tấn công, nhấn mạnh tầm quan trọng của việc nộp đơn khiếu nại. Việc nộp đơn khiếu nại là cần thiết để tiến hành một cuộc điều tra, có khả năng giải mã dữ liệu đã bị thay đổi và cũng để xác định thủ phạm.

Ngoài ra Bộ Kinh tế và Tài chính Pháp cũng khởi xướng một sáng kiến nhằm bồi thường cho nạn nhân số tiền chuộc thông qua một chương trình bảo hiểm, với điều kiện nạn nhân phải nộp đơn khiếu nại.

Năm 2021, Mỹ đã triển khai Sáng kiến chống mã độc tống tiền quốc tế, một liên minh đoàn kết hơn 30 quốc gia để phát triển một phương pháp tiếp cận tập thể và phối hợp nhằm chống lại mã độc tống tiền. Việc triệt phá nhóm tấn công mạng bằng mã độc đình đám Hive gần đây là kết quả của sự hợp tác giữa Mỹ, châu Âu, Đức, Hà Lan, Litva, Bồ Đào Nha, Canada, Romania và các quốc gia khác.